De la facilité à la dépendance, de la dépendance aux risques… C’est la pente à laquelle l’hégémonie de Microsoft expose ses clients. Omniprésent dans les infrastructures client-serveur, l’éditeur cherche désormais à « verrouiller » l’exponentiel marché du cloud, en utilisant des moyens de pression technologiques, commerciaux et juridiques. Ce qui fragilise les organisations publiques et privées, du fait des failles de sécurité inhérents aux produits de Microsoft. Tour d’horizon de cet enjeu crucial.

La pandémie de Covid puis la guerre en Ukraine ont brutalement remis au premier plan les enjeux de souveraineté dans le domaine militaire, énergétique, alimentaire, médical… Concernant le numérique, la souveraineté des organisations européennes est malmenée par le monopole des GAFAM, et notamment celui de Microsoft.

De la facilité à la dépendance

Mais ce confort place les organisations dans une dangereuse dépendance. Un exemple concret en est donné avec l’annuaire Active Directory. Microsoft mène actuellement une politique commerciale agressive auprès de ses clients afin qu’ils évoluent d’un modèle informatique « à demeure » (on premise, où les accès sont administrés et sécurisés par Active Directory) vers un modèle entièrement cloud (supervisé par Entra ID, ex-Azure Active Directory). Dernière illustration en date : Microsoft a publié début 2024 une recommandation invitant les entreprises à activer tout nouvel équipement équipé de Windows via son annuaire cloud Entra[1].

Utilisant massivement des logiciels comme Microsoft Exchange ou Office, les organisations se trouvent dans la quasi impossibilité de se passer des annuaires de l’éditeur… Et Microsoft joue de cela comme effet de bascule, en fournissant en priorité aux clients de ses offres cloud (Azure, Office 365) les nouvelles fonctions et mises à jour de ces logiciels.

Maillons faibles

Faute d’alternative, ou par facilité d’usage, entreprises et administrations développent ainsi un point névralgique, qui attire comme un pot de miel les essaims de cyber attaquants. L’Agence nationale de la sécurité des systèmes d’information confirme à ce propos qu’il existe « un manque de maturité critique et récurrent sur la sécurité des annuaires Active Directory ». Quand cette porte d’entrée est compromise, le risque affecte aussitôt l’ensemble du système d’information, et donc le fonctionnement de toute l’organisation, en interne comme en externe.

Pour preuve, mi-2023 aux États-Unis, des douzaines de structures privées et publiques ont été piratées par la Chine, du fait de lacunes de sécurité dans des produits de Microsoft. Et dans un premier temps, seuls les clients disposant d’un contrat premium (60 % plus cher) en ont été informés par l’éditeur !

Ce qui fit dire à Ron Wyden, sénateur membre du Comité du renseignement des États-Unis : « Fournir des produits non sécurisés, puis faire payer aux clients des fonctions premium contre le piratage, reviennent à vendre un véhicule, puis à faire payer en supplément les ceintures de sécurité et les airbags ! ».

Un triple étau

Cette politique du « nœud coulant » menée par Microsoft, qui oblige peu à peu ses clients à migrer vers son cloud, repose sur trois piliers analysés par PwC.

Verrouiller les utilisateurs

Les freins mis en place sont d’ordre techniques (la restriction d’interopérabilité entre les produits de Microsoft et d’éditeurs tiers), commerciaux (l’engagement de dépenses contre remises), juridiques (via des dispositions contractuelles dissuasives), financiers (avec des frais de sortie prohibitifs pour passer à la concurrence).

Abuser d’une position dominante

Ces pratiques tendancieuses de Microsoft regroupent les ventes liées, les bouquets de logiciels, l’auto-préférence, les mesures de représailles, le rachat de concurrents afin de les faire disparaître…

Entretenir l’opacité

Celle-ci résulte d’une tarification non prédictible. Plus grave, le gouvernement des États-Unis ou des autorités locales de ce pays ont le droit d’accéder à des données hébergées dans des infrastructures de Microsoft, sans que les clients en soient informés, ni qu’ils puissent s’y opposer.

« Et maintenant, que vais-je faire ?… »

Soumises de façon structurelle à cette hégémonie, les organisations françaises et européennes disposent néanmoins de leviers.

En interne

Il s’agit d’élever au maximum le niveau de contrôle, en fixant les bonnes règles en amont, et en utilisant en aval les bons indicateurs, afin de conserver la maîtrise des sauvegardes, des détections, des authentifications à facteur multiple, du chiffrement, de la gestion des clés de sécurité…

Auprès des fournisseurs

Les fournisseurs de services cloud en général et Microsoft en particulier ont une responsabilité vis-à-vis de leurs clients : proposer des configurations sécurisées par défaut ! Ce qui semble une vérité d’évidence n’est pratiqué ni de façon exhaustive, ni systématique. Cela éviterait surtout à des millions de clients de devoir comprendre et effectuer des réglages complexes pour atteindre un niveau de sécurité « décent ».

Justement, en novembre 2023, Microsoft annonçait sa nouvelle« initiative pour le futur de la sécurité », en déclarant : « Nous devons continuer à fournir aux clients des paramètres plus sécurisés par défaut, afin qu’ils bénéficient des meilleures protections disponibles, et qu’elles soient d’emblée opérationnelles ». Serait-ce le début d’une reconnaissance des problèmes, et d’un changement de pratique ?…

Auprès des pouvoirs publics

Enfin, les gouvernements, les régulateurs et la Commission européenne ont les moyens de renforcer leur action contre ces pratiques menaçantes, et de favoriser la constitution de concurrents de taille à lutter, via des consortiums mêlant fonds gouvernementaux, de capital-risque et de grands groupes.

En conjuguant ces leviers, nous éviterons peut-être le risque décrit par l’ancien président de la République Jacques Chirac : « La préférence pour le présent et ses facilités a toujours un coût pour l’avenir ».

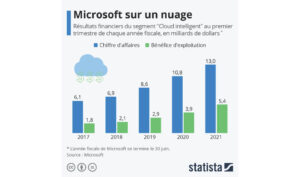

Mieux qu’un « nuage » de lait : une vache à lait

Les procédés mis en œuvre par Microsoft captent toujours plus de valeur dans le marché du cloud, évalué par les analystes à plus de 500 milliards d’euros en Europe d’ici 2030. Par ricochet, les bénéfices de l’éditeur ont plus que quadruplé depuis 2018, dépassant 72 milliards de dollars.

[1] Pour les machines actuellement associées à Active Directory, Microsoft recommande d’utiliser le mécanisme Hybrid Microsoft Entra join pour commencer à utiliser l’annuaire cloud Entra tout en gardant l’usage de la version à demeure. Microsoft précise que cette solution ne doit être que temporaire et recommande de migrer vers la version cloud Entra à l’occasion d’une mise à jour majeure de Windows ou d’un remplacement de machines.